Sarrera

Aurprevious edizioan, Rubeus nola saihestu eztabaidatu genuen YARA arauak ulertuz eta aztertuz, detekzio oinarri gisa funtzionatzen dutenak. Hala ere, hau ez zen nahikoa izan, Windows Defenderrekin ingurune batean tresna exekutatzen saiatzean, oraindik detektatzen zen. Hori da, segurtasun neurri gehigarri batzuk gainditu behar direlako, eta zehazki hori jorratuko dugu sarrera honetan.

Helburua

"Analisi estatikoaren saihestean jarraitzen dugu, beraz, estrategia nagusia bere aldaketa izaten jarraitzen du. Windows Defenderrek ez du detekzio arauen zerrenda ematen YARA arauen moduan, horrek detekzio eta saiheste prozesua zailagoa eta nekagarria bihurtzen du."

Tarea honetarako, Daniel Dugganek garatutako ThreatCheck izeneko tresna bat erabiliko dugu. Tresna honek Windows Defender-en eskaneatze binarioa ustiatzen du hainbat kontsulta egiteko, "banatu eta irabazi" algoritmoan oinarritutako hurbilketa erabiliz.

Prozesua errazagoa da: binarioa erdiak banatzen dira, eta segmentu bakoitza aztertzen da Windows Defender-ek gaizki gisa markatutako zatia identifikatzeko. Ondoren, zatia zati txikiagoetan banatzen da, prozesua errepikatuz detekzioa eragiten duen zona zehatza aurkitu arte. YARA arauetatik desberdina, gaizki gisa markatutako exekuzio guztiak itzultzen dituztenak, ThreatCheck-ek ez du modu horretan jarduten. Lehen detekzioa aldatzen denean, segmentu arazo gehiago badaude, azterketa errepikatu beharko da binarioa guztiz garbi geratu arte.

Adibidea

Hurrengo adibidean, Rubeus binario bera erabiliko dugu yara arauak aplikatu ondoren. Eskaneoa hasi aurretik, Windows Defender desaktibatu behar da, horrela binarioa ez du eskaneatuko eta ezabatuko.

Tresna exekutatzeko formatua hauxe da

Lehen iterazioan, binarioaren zona bat detektatzen du, non funtzioen izenetan "Ticket" hitzari erreferentzia ugari egiten zaion.

Kontuan hartu behar da aldaketa batzuk aplikazioaren funtzionalitatea aldatzera eraman dezaketela. Hurrengo irudian ikus daiteke "ticket" hitza "boletu" hitzarekin aldatzean hasierako parametro bat aldatzen dela.

Rubeus-en azken bertsioak ez du /ticket-a kontuan hartuko, baizik eta /boletu-a exekuzio ondorengoetarako. Kontuan hartu behar da "case sensitive" eta aldatu "ticket" eta "Ticket" hurrenez hurren aukeratutako aukeraarekin.

Aldaketa egin ondoren, Rubeus ez da gehiago aurkitzen aurreko byte atalean eta berriro agertzen da DiffieHellMan funtzioen deitzen bidezko detekzio berri bat. "DiffieHellmanKey" hitza "DiffieHellmanGakoa" aldatuaz, detekzioa saihestu beharko litzateke.

Azkenik, "kirbi" tiketetara egiten duen erreferentzia duen beste byte segmentu bat agertzen da, gaizto gisa detektatua. Luzapen hau oso detektagarria da, beraz, irteera literala "rosa" modifikatuz, saihestea lortzen da.

'Berriroko iterazio batek Rubeus binarioa detektatu ezin den gisa markatu beharko luke. Windows Defender aktibatuz eta AMSI eskaneatze aukera gehituz, kasu honetan ez du detekziorik aurkituko, Rubeus laborategian guztiz saihestuta geratuz.'

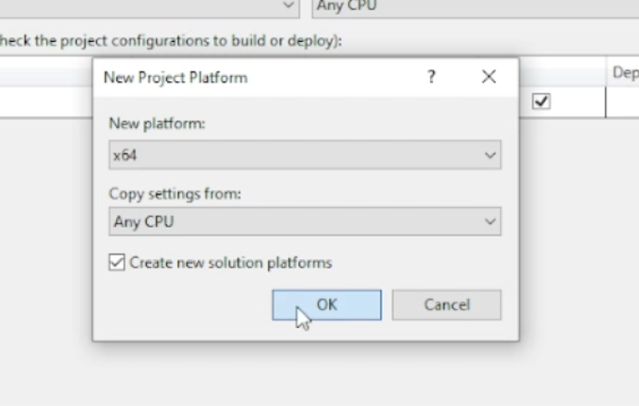

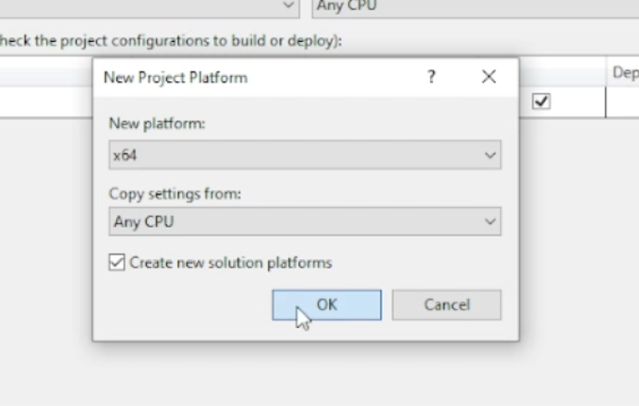

Prozesuaren edozein puntuetan hurrengo emaitza edo antzekoa lortzen bada, Visual Studion erabilitako konpilazio modua da arrazoi.

"Release" moduan x64-ra aldatzeak detekzioa saihestuko genuke. Hori da, debug moduak arrasto desberdinak uzten dituelako, eta antivirusek erraz detektatu ditzakete, baldin eta horietan arau bat badago.

Ondorioak

Eko entregan Windows Defender-en ihes eraginkor bat egiteko hainbat teknika aztertu ditugu, korporatibo eta pertsonal inguruneetan erabiltzen den babes sistema bat. Gure hurbilketa Konpromiso Adierazleen (IOC) ezabatzean eta ezagunak diren tresnen ezaugarri arrastoen ezabatzean oinarritu da, sistemetan azkar identifikatu eta blokeatzen direnak. Hala ere, benetako munduko eszenatokiak kontuan hartuta, detekzio mekanismoen konplexutasuna nabarmen handiagoa da, eta horrek oinarrizko aldaketa hauek Antivirus (AV) irtenbide aurreratuen aurrean, eta bereziki, Endpoint Detection and Response (EDR) irtenbideen aurrean, nahikoa ez izatea dakar.

Hauetako erronkak hobeto ulertzeko, funtsezkoa da segurtasun irtenbide aurreratuak dituzten inguruneetan ihes egitea zailtzen duten faktoreak aztertzea:

- Jabetza-detekzio arauak: Segurtasun produktuek susmagarriak diren jarduerak identifikatzeko diseinatutako arau multzo bat dute. Arauek ez dute publikoak eta fabrikatzailearen arabera aldatzen dira, hau da, irtenbide batekin funtzionatzen duenak beste baten aurrean huts egin dezake. Arauen asko etengabe eguneratzen dira, eta horrek aurreko aldaketak funtzionatzen zuten teknikak azkar zaharkitzea ekar dezake. Gainera, irtenbide batzuek adimen artifiziala erabiltzen dute erasoen patroiak aldatzen identifikatzeko, eta horrek are zailagoa egiten du saihestea.

- Dinamiko eta heuristiko analisia: Mehatxuak detektatzeko sinadurak erabiltzeaz gain, EDR modernoek portaera analisi teknologiak barne hartzen dituzte. Honek esan nahi du ez direla soilik ezagututako patroiak bilatzen exekutagarrien fitxategietan, baizik eta sistema eragilearekin denbora errealean duten interakzioa gainbegiratzen dutela. Adibidez, tresna batek beste prozesu batean kodea injektatu edo kredentzialetara sarbidea lortzen saiatzen bada, alerta bat aktibatu daiteke sinadura zehatzik gabe. Are gehiago, irtenbide batzuek kontrolatutako inguruneak edo sandbox-ak sortzen dituzte mehatxu posibleak exekutatzeko eta haien portaera aztertzeko, benetako sisteman exekutatu aurretik.

Defentsa mekanismoen eboluzioaren ondorioz, ofuskatze tresnak sortu dira binarioak eta scriptak aldatzeko, hauek gutxiago detektatzeko. Hori adibide bat InvisibilityCloak da, C# inguruneetarako bereziki diseinatutako tresna bat, proiektuak manipulatzeko eta aldatu diren binarioak sortzeko aukera ematen duena, AV eta EDR irtenbideek detektatzeko probabilitatea murrizteko helburuarekin.

Automatizazio tresnak izanda ere, defentsen eraginkorra saihestea ez da nahikoa ezagutzen diren teknikak aplikatzea. Oso garrantzitsua da erabiltzeko asmoa duten tresnen funtzionamendua eta exekutatu beharreko ingurunea sakon ulertzea. Gainera, ezinbestekoa da detekzioaren aurrerapenetan eguneratuta egotea eta irtenbide segurtasunaren bilakaerara etengabe egokitzeko aukera ematen duten dinamikoak garatzea. Askotan, hainbat tekniken konbinazioa eta laborategiko inguruneetan etengabeko probak egiteak alde handia egin dezake detektatuta izatea edo ikusezin izatea.