ADExplorer - nola zerrendatu domeinu bat birusen aurkakoa ados ez dagoenean

Celia CatalánPartekatu

Gaurko saioan antibirusak ados ez daudenean domeinu bat zerrendatzeari buruz hitz egingo dugu.

Segurtasun auditoretza batean, domeinua zenbatzea funtsezko zeregina da domeinu korporatiboaren azpiegituraren ikuspegi osoa lortzeko, eta horretarako SharpHound edo PowerView bezalako bilketa tresnak erabiltzen dira. Hala ere, tresna hauek sarritan detektatu eta blokeatzen dira birusen aurkako eta indarrean dauden beste segurtasun neurri batzuek. Gainera, auditoria baten ohiko denbora-mugak kontuan hartuta, ez da beti posible defentsa horiei ondo ihes egitea nahi den zenbaketa egiteko.

Kasu horietan, eraginkorrak ez ezik, diskretuak ere izan daitezkeen alternatibak bilatzeko beharra sortzen da. Alternatiba bikaina ADExplorer.exe da, Sysinternals-ek emandako eta Microsoft-ek sinatutako tresna. Microsoft bezalako entitate aitortu batek sinatua izanik, ADExplorer oro har asmo txarrik gabekotzat jotzen da eta, beraz, antibirusek blokeatzeko aukera gutxiago dute.

Hala ere, erasotzaile bat ADExplorer bezalako tresnak ustiatzen baditu. Baliteke LDAP kontsultak objectClass=* edo objectGuid=* edukitzea. Hau ez da ezinbestean aproposa, izan ere, erakundearen tamainaren arabera, berreskuratu beharreko datu kopuru handia izan dezake eta C2 baten eta agentea exekutatzen ari den lan-estaren arteko komunikazioak eten ditzake.

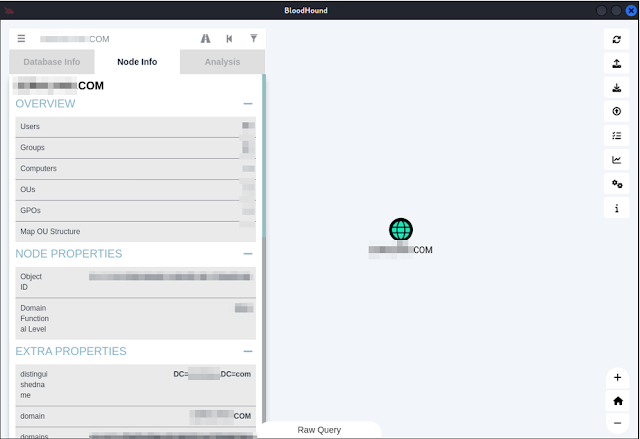

Domeinu-erabiltzaile bat edukitzetik hasita, ADExplorerrek domeinua ikuskatu eta Active Directoryren argazkia .dat fitxategi batean ateratzeko aukera ematen du. Argazki honek SharpHound-ek egindako erauzketa osoak bezain informazio zehatza ez duen arren (ez da saiorik zenbatzen, ez du eraso biderik ematen, etab.), domeinuen zenbaketa egiteko abiapuntu oso erabilgarria da oraindik.

.png)